O seu novo browser com IA pode ser um espião

O que Aconteceu e porque importa

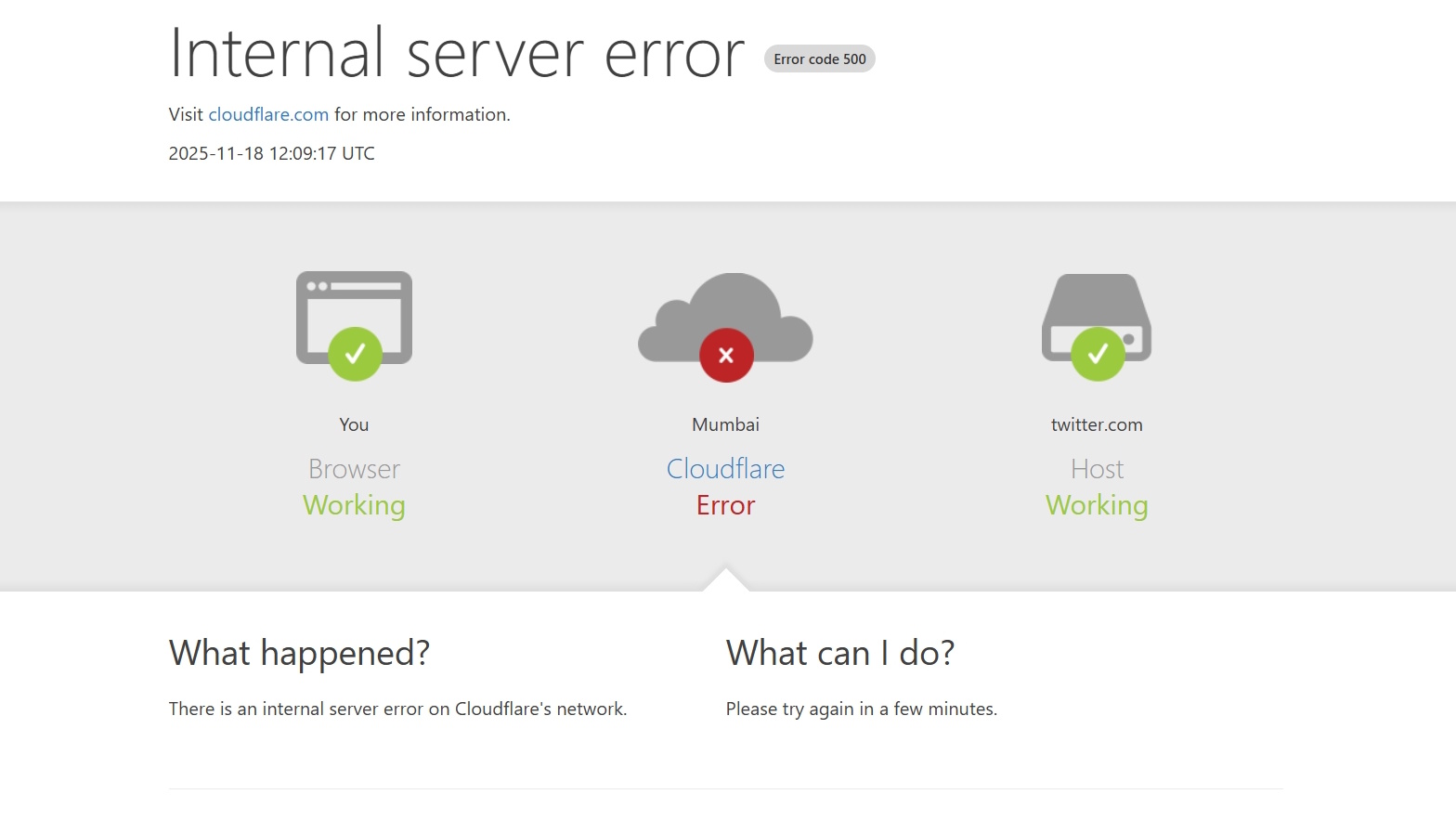

Na tarde de 18 de Novembro de 2025, uma falha na infraestrutura da Cloudflare deixou indisponíveis ou instáveis muitos dos serviços que usamos diariamente — desde redes sociais e plataformas de IA até sites de notícias e serviços online.

Para muitos utilizadores, “a Internet estava partida”; na realidade, o que falhou foi uma peça central, mas muitas vezes invisível, do seu funcionamento.

O que é a Cloudflare, afinal?

A Cloudflare é uma empresa de infraestrutura de Internet que fornece, entre outros serviços:

- CDN (Content Delivery Network) – acelera o carregamento de sites em todo o mundo;

- Proteção de segurança – filtra tráfego malicioso e ataques;

- Serviços de proxy e balanceamento de carga – encaminha o tráfego de forma eficiente.

Milhares de sites e aplicações confiam diariamente nesta camada intermédia. Quando ela falha, o impacto é em cadeia.

Linha temporal do incidente (segundo a Cloudflare)

- 11h48 UTC – Investigating A Cloudflare admite estar a investigar um problema interno que provoca erros 500 generalizados e falhas no painel de controlo e API.

- Início da tarde – Identified A empresa indica que o problema foi identificado e que se encontra a aplicar uma correção.

- Início da recuperação A Cloudflare reporta que alguns serviços começam a recuperar, mas os clientes ainda podem observar taxas de erro acima do normal.

- Meados da tarde – Fix implementado Mais tarde, a Cloudflare declara que a correção foi implementada e que o incidente está essencialmente resolvido, embora continue a monitorizar o serviço para garantir que todos os sistemas regressam ao normal.

O que diz a Cloudflare sobre a causa

Nas primeiras horas, a Cloudflare limitou-se a falar em “degradação interna” e erros 500 generalizados, sem detalhar de imediato a causa técnica

Mais tarde, em declarações citadas por vários meios internacionais, a empresa indicou que o incidente esteve relacionado com um problema na forma como gere tráfego suspeito e um erro de configuração interno. Um artigo do The Guardian, por exemplo, refere que a raiz do problema esteve num ficheiro de configuração gerado automaticamente para gerir tráfego de ameaças, de acordo com a explicação da própria Cloudflare.

Outros meios citam a empresa a falar num “pico invulgar de tráfego” que levou uma parte do seu sistema a entrar em falha, contribuindo para os erros 500 que muitos utilizadores viram ao tentar aceder a sites protegidos pela Cloudflare.

⚠️ É importante notar que, como em qualquer grande incidente, a explicação técnica completa costuma chegar mais tarde sob a forma de um relatório pormenorizado (post-mortem) no blog oficial da Cloudflare.

Em Portugal, muitos utilizadores notaram que: Sites deixaram de carregar ou apresentavam mensagens de “Internal Server Error”

Que serviços foram afectados?

Segundo o resumo já compilado em fontes públicas, este incidente global da Cloudflare provocou erros 500, lentidão e falhas completas em múltiplas plataformas à escala mundial. Entre os serviços que foram reportados como afectados contam-se, por exemplo:

- X (antigo Twitter)

- Spotify

- Plataformas de crítica e entretenimento (como Letterboxd)

- Vários serviços de IA e LLMs, incluindo ChatGPT

- Serviços que usam Cloudflare Turnstile (checks de segurança)

- Jogos online como League of Legends

- Diversos sites de notícias, comércio electrónico e serviços digitais espalhados pelo mundo

Em Portugal, muitos utilizadores notaram que:

- Sites deixaram de carregar ou apresentavam mensagens de “Internal Server Error”;

- Algumas aplicações móveis simplesmente recusavam ligação;

- Plataformas internacionais que usamos diariamente ficaram parcial ou totalmente indisponíveis.

Porque é que uma empresa “só” pode afectar tanta coisa?

Do ponto de vista técnico e de negócio, este incidente é um lembrete de como a web moderna é altamente centralizada em alguns grandes fornecedores de infraestrutura:

- Milhares de sites e aplicações partilham o mesmo “espinhaço” de rede (neste caso, a Cloudflare);

- Quando essa camada intermédia falha, deixa de ser um problema de um site específico e passa a ser um problema de grande parte do ecossistema online.

Vários analistas já sublinharam esta fragilidade: um único ponto de falha consegue causar “apagões digitais” globais e expor o quanto dependemos de poucos actores para manter a Internet funcional.

O que isto significa para empresas e projectos digitais em Portugal

- Dependência de um único fornecedor

É importante perceber até que ponto a tua arquitectura depende de um só CDN / proxy / fornecedor de segurança. Não significa que devas abandonar a Cloudflare (longe disso), mas talvez valha a pena avaliar:

- Possibilidade de multi-CDN;

- Estruturas de fallback (por exemplo, desactivar temporariamente certas integrações em caso de falha).

- Planos de comunicação em caso de falha

Quando “tudo cai”, o silêncio é a pior opção. Ter um plano mínimo ajuda:

- Um canal alternativo (newsletter, outra rede social, canal de Telegram, etc.);

- Um texto pré-preparado para informar clientes e utilizadores que a indisponibilidade é global e está a ser acompanhada.

- Monitorização e cultura de transparência

A Cloudflare, ao publicar o incidente em tempo real no seu painel de estado, dá um exemplo de transparência que também pode ser seguido por negócios mais pequenos:

- Páginas de estado simples (mesmo que internas);

- Relatórios pós-incidente que explicam o que falhou e o que vai mudar.

- Resiliência digital como tema estratégico Não é apenas um tema técnico. Para muitas empresas, uma hora de indisponibilidade pode significar perda de vendas, de confiança ou de imagem. Colocar a resiliência na agenda (e não só o “crescimento”) é cada vez mais obrigatório.

Notaste a falha hoje? Afectou o teu trabalho ou negócio?

O lado humano da falha

Quando a Internet falha, não são apenas servidores que caem: são equipas que não conseguem trabalhar, lojas que não conseguem vender, pessoas que não conseguem comunicar.

Se geres um projecto digital, talvez este seja o momento ideal para te perguntares:

- O que aconteceria ao meu negócio se a “minha” Cloudflare ficasse indisponível durante várias horas?

- Tenho um plano de contingência?

- Sei explicar de forma simples aos meus clientes o que aconteceu, citando fontes oficiais?

Quer avaliar a resiliência digital do seu negócio?

Na Quietfly ajudamos empresas a preparar-se para falhas como a de hoje, desde estratégia até implementação técnica. A Quietfly pode ajudar a fazer um diagnóstico rápido da sua infra-estrutura digital e propor um plano de contingência.